Risiko- og sårbarhetsanalyse 2026

Finanssektorens bruk av informasjons- og kommunikasjonsteknologi (IKT).

I korte trekk

Om rapporten

Finanstilsynets årlige risiko- og sårbarhetsanalyse (ROS) gir en samlet vurdering av IKT-relaterte risikoer og sårbarheter i norsk finanssektor. Analysen bygger på Finanstilsynets tilsynsaktiviteter, foretakenes rapportering, analyser av hendelser og vurderinger av utviklingen i det globale trusselbildet.

1 Oppsummering

Den finansielle infrastrukturen i Norge vurderes samlet sett som robust og sikker. I 2025 var foretakenes driftsstabilitet og tilgjengeligheten til betalingstjenester tilfredsstillende og på nivå med de siste årene. Dette tilsier at foretakene har gode forsvarsverk mot digitale angrep.

Det digitale trusselnivået vurderes som høyt. Organiserte kriminelle aktører, statlige trusselaktører og økt bruk av kunstig intelligens bidrar til et risikonivå som stiller høye krav til foretakenes styring, beredskap og evne til operativ håndtering. Norske sikkerhetsmyndigheter vurderer at faren for ondsinnede cyberoperasjoner mot norske foretak og finansnæringen er økende, både fra kriminelle og statlige aktører. Geopolitiske endringer og krig i Europa og Midtøsten forsterker trusselnivået.

Finanstilsynets vurdering er at beredskapen i finansnæringen samlet sett er god. Samtidig er det behov for kontinuerlig utvikling for å møte stadige endringer i et komplekst trusselbilde. God beredskap og effektivt samarbeid er avgjørende for å håndtere alvorlige hendelser i det finansielle systemet. Erfaringer fra faktiske hendelser og øvelser understreker betydningen av samhandling mellom foretak, leverandører og myndigheter for å redusere konsekvenser og sikre rask gjenoppretting.

Rask utvikling innen generativ og autonom kunstig intelligens gir muligheter for effektivisering og utvikling, men bidrar også til nye trusler og sårbarheter. Teknologien gjør det mulig å raskere og mer automatisert identifisere og utnytte tekniske sårbarheter og utfordrer etablerte sikkerhets- og sårbarhetsstyringsmodeller.

Leverandør‑ og verdikjederisiko er blant de mest kritiske sårbarhetene i finanssektoren. Høy grad av utkontraktering, komplekse verdikjeder og leverandørkonsentrasjon øker risikoen for at hendelser kan få konsekvenser på tvers av foretak. Den geopolitiske situasjonen gir økt usikkerhet om avhengigheten av internasjonale leverandører. Forhold knyttet til datatilgang, etterlevelse av regelverk, forutsigbarhet og konsentrasjonsrisiko i leverandørmarkedet er sentrale risikofaktorer. Foretakene har et selvstendig ansvar for å sikre egne systemer og tjenester, også der IKT‑virksomheten helt eller delvis er satt ut til en tredjepart.

Innføringen av DORA‑regelverket har bidratt til økt oppmerksomhet på og struktur i arbeidet med digital operasjonell motstandsdyktighet. Tilsynsarbeidet viser likevel at mange foretak fortsatt er i en tidlig fase, og at det gjenstår arbeid med å omsette regelverkskrav til operative prosesser både i foretaket og i samhandlingen med kritiske tredjepartsleverandører.

Svindel utgjør fortsatt en betydelig risiko i finanssektoren. Selv om totalt svindlet beløp sank i 2025, er trusselbildet fortsatt alvorlig. Effektiv bekjempelse av svindel stiller krav til foretakenes forebyggende tiltak og evne til å avdekke og håndtere svindel, samt til samarbeid og informasjonsdeling mellom aktører.

Antallet rapporterte IKT‑hendelser i 2025 var noe lavere enn året før, og ingen hendelser hadde konsekvenser for den finansielle stabiliteten. Samtidig viser hendelsesbildet at feil knyttet til brudd dataintegritet, særlig i forbindelse med endringer og manuelle prosesser, kan få betydelige konsekvenser. Hendelser hos globale skyleverandører utgjør en viktigere del av risikobildet og illustrerer avhengigheten av internasjonal infrastruktur.

Samlet sett viser risiko- og sårbarhetsanalysen for 2026 et risikobilde som innebærer at foretakene og deres IKT-tjenesteleverandører fortsatt må videreutvikle sin styring og kontroll av IKT-virksomheten, styrke IKT-sikkerheten og arbeidet med både forebyggende og gjenopprettende tiltak for å møte truslene utviklingen i det digitale trusselbildet. Analysen understreker behovet for helhetlig og operativ styring av IKT‑risiko, sterkere kontroll med leverandørkjeder, mer realistisk beredskapstesting og videreutvikling av digital operasjonell motstandsdyktighet i tråd med DORA-regelverket.

2 Trusselbildet

2.1 Det digitale trusselbildet

Det digitale trusselnivået vurderes som høyt og i kontinuerlig utvikling. Organiserte kriminelle grupper er den mest sannsynlige operative trusselen, mens statlige aktører utgjør den mest alvorlige trusselen målt i potensielle konsekvenser. Den raske utviklingen av ny teknologi skaper nye sårbarheter og trusler. Ny teknologi benyttes både i cyberangrep og som en del av forsvarsverket.

Den geopolitiske situasjonen er preget av økt internasjonal spenning og konflikter. Dette forsterker trusselbildet og kan medføre en økning i digitale angrep, i både omfang og intensitet. Endringer i forholdet mellom USA og deres allierte bidrar til økt risikoeksponering for norske finansielle foretak som benytter amerikanske systemer og verktøy, for eksempel skytjenester. Problemstillinger knyttet til konsentrasjonsrisiko og leverandøravhengighet, etterlevelse av EUs personvernregelverk (GDPR) og tilgang til egne data og IKT løsninger er relevante risikofaktorer. Eventuelle risikoreduserende tiltak, som tilpasninger i arkitektur og/eller bruk av alternative løsninger, kan medføre betydelige kostnader og økt kompleksitet for foretakene.

Politiets sikkerhetstjeneste (PST), Etterretningstjenesten (E‑tjenesten) og Nasjonal sikkerhetsmyndighet (NSM) peker alle på en fortsatt betydelig trussel fra statlige aktører.

PST forventer at norske virksomheter vil bli utsatt for cyberoperasjoner i 2026, og framhever særlig Russland, Kina, Nord-Korea og Iran som sentrale trusselaktører. De viser til at formålet med angrepene kan variere mellom informasjonsinnhenting og kartlegging, påvirkning, sabotasje og forstyrrende aktivitet eller økonomisk vinning.

E-tjenesten vurderer at Russland vil videreføre og kunne trappe opp bruk av fordekte virkemidler som ledd i en langvarig konfrontasjon med Vesten. Slike virkemidler kan være påvirknings-, sabotasje- og cyberoperasjoner, også gjennom bruk av stedfortredere (proxyer).

NSM framhever at den sikkerhetspolitiske situasjonen fortsatt stiller krav til styrking av det systematiske sikkerhetsarbeidet, inkludert beredskapsplanlegging for alvorlige hendelser og regelmessige øvelser og tester. Derfor er det viktig at foretakene legger verstefallsscenarioer til grunn for beredskapstesting og gjenopprettingsplaner.

Nordic Financial CERT (NFCERT) peker på at krigen i Ukraina, konflikten i Midtøsten, økte spenninger i Taiwan-stredet og økende internasjonale handelspolitiske motsetninger kan påvirke både nivå og innretning på ondsinnede statlige cyberoperasjoner og hendelsesdrevet aktivitet fra hacktivistmiljøer. Dette kan bidra til økt uforutsigbarhet i trusselbildet. NFCERT vurderer at cybertrusselen mot finanssektoren har stabilisert seg på et høyt nivå. De framhever organiserte kriminelle grupper blant de mest sannsynlige truslene, blant annet gjennom løsepengeangrep og andre former for datakriminalitet. Samtidig understrekes det at statlige aktører i økende grad vil kunne benytte kriminelle metoder, verktøy og infrastruktur, noe som øker kompleksiteten og gjør det mer krevende å oppdage og håndtere hendelser og avsløre trusselaktøren.

Utviklingen i det digitale trusselbildet gjør at det er viktig å analysere hvordan angrep gjennomføres. Trusselaktører kombinerer i økende grad flere angrepsmetoder, utnytter avhengigheter i verdikjeder og gjennomfører angrep med høyere frekvens, større omfang og økt grad av samtidighet. Dette bidrar til å øke konsekvenspotensialet ved angrep som rammer sentrale funksjoner i finanssektoren.

2.2 Utviklingen innen kunstig intelligens

Den raske utviklingen innen kunstig intelligens (KI) gir mange fordeler, men innebærer også nye risikoer og sårbarheter. KI har potensial til å gi store effektivitetsgevinster for både finansielle foretak, kundene og samfunnet. Samtidig er det tydelige tegn til at utviklingen innen generativ og autonom KI, for eksempel den mye omtalte Claude Mythos fra Anthropic, kan innebære et vesentlig skifte i trusselbildet knyttet til finansnæringens bruk av IKT. Slike teknologier gjør det lettere å identifisere og utnytte tekniske sårbarheter i programvare, og hvor tidsrommet mellom avdekking og operasjonell utnyttelse er vesentlig kortere enn tidligere. Dette vil stille høye krav til foretakene, som må ha tilstrekkelig kapasitet til å utvikle og implementere et stort antall rettelser og sikkerhetsoppdateringer. Det kan være en økende risiko for at etablerte sikkerhets- og sårbarhetsstyringsmodeller, som i stor grad bygger på manuell prioritering og periodiske oppdateringer, ikke gir tilstrekkelig beskyttelse.

Utviklingen forsterker behovet for tiltak som reduserer foretakets eksponering mot tekniske sårbarheter. Eksempler på tiltak kan være å segmentere nettverk, isolere kritiske komponenter, innføre kompenserende kontroller, forbedre patche-rutiner og automatisere flere prosesser. Samtidig medfører dette økte styringsmessige utfordringer knyttet til gjenværende risiko, beredskap og operasjonell robusthet ved bruk av IKT‑tjenester.

2.3 Trusselen mot leverandører og verdikjeder

Komplekse leverandørkjeder og høy konsentrasjon i leverandørmarkedet er fremdeles en sentral risiko. Finansielle foretak er eksponert mot IKT‑risiko gjennom lange og komplekse leverandørkjeder. Trusselaktører kan rette angrep mot leverandører som understøtter kritiske tjenester uten at foretakene selv er direkte mål for angrepet. Slike indirekte angrep kan føre til forstyrrelser i flere finansielle foretak samtidig, gjøre håndteringen mer krevende og øke risikoen for negative konsekvenser. Dette understreker betydningen av at foretakene tar høyde for hendelser som oppstår utenfor deres direkte kontroll. At foretakene i stor grad benytter tekniske fellesløsninger og et begrenset antall leverandører, skaper strukturelle sårbarheter og kan øke risikoen for sektoromfattende konsekvenser ved hendelser hos sentrale aktører.

Foretakene bør være oppmerksomme på mulige konsekvenser av leverandøravhengigheter. Hendelser hos sentrale leverandører kan få påvirkning på tvers av foretak og i ytterste konsekvens skade tilliten til det finansielle systemet. Foretakene må fortsatt være oppmerksomme på behovet for helhetlig styring av tredjepartsrisiko, ha god oversikt over kritiske avhengigheter og etablere tilstrekkelig beredskap for hendelser i verdikjeden.

2.4 Innsidere og sosial manipulering

Trusselaktører utnytter i økende grad digitale identiteter og etablerte tillitsforhold mellom foretak, ansatte, kunder og leverandører og retter angrep mot mennesker framfor tekniske systemer. Gjennom målrettet sosial manipulering som phishing og at svindleren utgir seg for å være for eksempel ledere, samarbeidspartnere eller offentlige aktører, forsøker aktørene å utnytte ansatte som inngangsport til IKT‑systemene. Slike angrep kan omgå etablerte sikkerhetstiltak og få alvorlige konsekvenser i form av økonomiske tap og svekket tillit, selv uten underliggende tekniske sårbarheter.

Finanstilsynet har ikke identifisert forhold som tilsier en vesentlig endring i risikoen. Den mest sannsynlige trusselen er selvmotiverte innsidere med økonomiske motiver. Dette understreker behovet for kontinuerlig bevisstgjøring, opplæring og tydelige kontrollmekanismer i foretakene.

2.5 Andre risikoer og sårbarheter

Operasjonell teknologi (OT)

Systemer og enheter som understøtter byggautomasjon1), fysisk sikkerhet, kjøling, ventilasjon, reservekraft, sensorer, alarmer og andre tekniske støttefunksjoner i bygg og driftssentre er eksempler på operasjonell teknologi. OT kan påvirke foretakets risikobilde og introdusere nye sårbarheter. Dersom slike løsninger har grenseflater mot foretakets IKT-miljøer, blir de del av foretakets samlede angrepsflate og kan rammes både direkte og indirekte, blant annet gjennom kompromittert fjernaksess eller utnyttelse av kjente sårbarheter i internettvendte edge-enheter.2) Sårbarheten forsterkes av at OT-komponenter ofte har lang levetid, kan ha begrensninger i patching og oppgradering og i større grad er avhengige av leverandører og integratorer for vedlikehold og endringer.

Forhold knyttet til foretakets egne bygg, driftssentre, fysiske sikkerhetsløsninger og tilhørende OT-/IKT-grenseflater, samt til OT-flater hos IKT-tjenesteleverandører og underleverandører, utgjør sentrale eksponeringspunkter. Hendelser kan oppstå ved kompromittert eller svakt sikret tilgang, feilkonfigurasjoner, uautoriserte endringer eller utnyttelse av kjente sårbarheter i internettvendte komponenter. Slike forhold kan påvirke kritiske støttefunksjoner som kjøling og adgang. Trusselbildet omfatter også enkelte hacktivistmiljøer og mer spesialiserte grupper som har vist interesse for å utnytte OT som angrepsvektor.

OT-hendelser kan medføre operasjonelle avvik, redusert tilgjengelighet og forlenget gjenopprettingstid, som kan få betydning for driftsstabilitet og tjenestekvalitet. Foretaket må ha tydelig eierskap til OT-forholdene, streng styring av forbindelser og fjernaksess, oppfølging av livsløpet for programvare, maskinvare og fastvare samt kontroll med hvordan relevante tjenesteleverandører og underleverandører styrer og håndterer sine sårbarheter.

Kvanteteknologi

Utviklingen innen kvanteteknologi representerer både muligheter og en alvorlig langsiktig risiko for finansnæringen. Et sentralt risikomoment knyttet til framtidig utnyttelse av kvanteteknologi er "Harvest Now, Decrypt Later (HNDL)", der trusselaktører kan samle inn kryptert informasjon i dag for senere dekryptering når kvanteteknologi blir tilgjengelig.

Finans Norge har i samarbeid med næringen publisert et "Veikart for en kvantesikker finansnæring"3), som beskriver et felles, strukturert og risikobasert utgangspunkt for hvordan foretak, finansielle infrastrukturer og relevante leverandører kan forberede overgangen til kvantesikkerhet. Veikartet legger blant annet vekt på tidlig handling, kartlegging og oversikt over kryptografiske avhengigheter, samt prioritering av tiltak ut fra dataenes beskyttelseshorisont og kritikalitet. Rapporten viser også til internasjonale anbefalinger om at kritiske data bør være kvantesikret innen 2030, og at alle data bør være kvantesikret innen 2035.

Dette er i tråd med Finanstilsynets oppfordring om at foretakene allerede nå bør identifisere relevante trusler gjennom en praktisk kartlegging av hvor sårbar kryptografi inngår i systemer, tjenester, infrastrukturer og leverandørkjeder.

Skygge-IT og skygge-KI

Begrepet "Skygge-IT" omfatter utvikling, etablering og bruk av IKT‑løsninger utenfor foretakets etablerte IKT‑styring, arkitektur og interne kontroll. Bruk av kraftige KI‑baserte utviklingsverktøy, automatisering av arbeidsprosesser og beslutningsstøtte (for eksempel skript, roboter, arbeidsflyter og agentiske løsninger) samt verktøy som lar brukeren lage applikasjoner uten å ha kunnskap om programmering, øker risikoen for at slike løsninger etableres raskt uten at IKT‑funksjonen i foretaket er involvert. Dette kan føre til manglende oversikt over systemer og dataflyt, utilstrekkelig dokumentasjon samt skjulte system‑ og dataavhengigheter, med svekket endrings‑ og driftskontroll som følge.

Skygge‑KI oppstår når generative KI‑verktøy tas i bruk utenfor etablert styring og kontroll, og virksomhetens data behandles i løsninger som kan lagre, gjenbruke eller handle autonomt på grunnlag av informasjonen. Den siste tidens utvikling av KI-løsninger har aktualisert risiko og sårbarheter forbundet med skygge-KI. Skygge-KI kan medføre økt risiko for datalekkasje, tap av immaterielle verdier, manglende sporbarhet og etterprøvbarhet samt modell‑ og beslutningsrisiko. Uavklarte avtalevilkår kan innebære tap av kontroll over personopplysninger og brudd på personvernregelverket (GDPR). Bruk av agentiske løsninger kan ytterligere forsterke risikoen ved at handlinger utføres uten tilstrekkelig menneskelig kontroll.

Manglende styring og kontroll av skygge‑IT og skygge‑KI kan medføre skjulte system‑ og dataavhengigheter, svekke digital operasjonell motstandsdyktighet og vanskeliggjøre effektiv hendelseshåndtering og gjenoppretting. Fravær av dokumentasjon, eierskap og styring av livssyklus kan vanskeliggjøre hendelseshåndtering og gjenoppretting, og kan få alvorlige konsekvenser for foretakets evne til å opprettholde operasjonell og forretningsmessig kontinuitet.

For å redusere denne risikoen må foretaket sørge for å ha oversikt over alle IKT‑ og KI‑løsninger i bruk, også uautoriserte løsninger, og sikre at disse inngår i foretakets samlede rammeverk for IKT‑risikostyring på linje med øvrige IKT‑systemer.

3 Beredskap i det finansielle systemet

God beredskap i det finansielle systemet øker evnen til å forebygge og håndtere alvorlige hendelser, slik at konsekvensene for det finansielle systemet og dets brukere reduseres i størst mulig grad. Robuste beredskapsløsninger og god organisering er en forutsetning for dette arbeidet og må omfatte alle involverte aktører.

Flere alvorlige hendelser har vist at godt samarbeid mellom aktørene er viktig. Rapportering av hendelser til Norges Bank og Finanstilsynet innenfor deres respektive ansvarsområder gir grunnlag for å vurdere alvorligheten av en hendelse og mulig behov for myndighetsoppfølging.

I tillegg til næringens og myndighetenes arbeid med beredskapsløsninger er forbrukernes og bedriftenes egenberedskap4) også viktig.

3.1 Krav til foretakenes beredskap

Det enkelte foretaks beredskapsløsning utgjør førstelinjeforsvaret mot alvorlige IKT-hendelser i den finansielle infrastrukturen. Foretakenes arbeid med IKT-sikkerhet, gode beredskapsplaner og -øvelser er av vesentlig betydning for å sikre et robust finansielt system. DORA-regelverket stiller omfattende krav til foretakenes arbeid med digital operasjonell motstandsdyktighet når det gjelder både proaktive tiltak for å unngå at hendelser inntreffer og reaktive tiltak for å redusere konsekvensene dersom hendelser oppstår. Kravene skal bidra til høy digital operasjonell motstandsdyktighet hos foretakene og til at den norske finansielle infrastrukturen forbli robust.

Som en integrert del av rammeverket for IKT-risikostyring skal foretakene ha et forsvarlig og omfattende program for testing av den digitale operasjonelle motstandsdyktigheten, slik at virksomheten og IKT-løsningene kan gjenopprettes etter digitale angrep og operasjonelle hendelser. Sentralt i arbeidet er gjennomføring av konsekvensanalyser av virksomheten (BIA). Analysene skal danne grunnlag for beredskapsplaner og iverksetting av tiltak, basert på forretningsmessig kritikalitet, prioritering og i samsvar med foretakets risikotoleranse.

I planene for håndtering av hendelser og gjenoppretting skal foretakene identifisere relevante scenarioer, også slike som innebærer alvorlige og langvarige driftsforstyrrelser. Scenarioene skal bygge på trusselinformasjon og erfaringer fra tidligere driftsforstyrrelser. De skal omfatte blant annet cyberangrep, forverring av kvaliteten på levering av en kritisk eller viktig funksjon til et uakseptabelt nivå, svikt i datasenter, terrorangrep, svikt i ekom-infrastruktur og omfattende strømbrudd. Som del av beredskapsarbeidet bør foretakene etablere uavhengige beredskapsløsninger for håndtering av verstefallsscenarioer, slik at minimumsfunksjonalitet kan opprettholdes i en krisesituasjon. Finanstilsynet er kjent med at det er foretak som har slike løsninger under etablering.

DORA-regelverket stiller videre krav til at utpekte foretak med særskilt betydning for det finansielle systemet skal gjennomføre avansert (trusselbasert) testing av foretakets IKT-verktøy, -systemer og -prosesser basert på TLPT ("threat-led penetration test"). Slik sikkerhetstesting benyttes for å vurdere om foretakene er i stand til å motstå, oppdage og håndtere alvorlige cyberangrep mot sine viktigste digitale tjenester. Testingen gjennomføres ved å simulere avanserte angrep basert på oppdatert trussel‑ og etterretningsinformasjon. DORA-regelverket om TLPT bygger på TIBER-rammeverket,5) og Norges Bank og Finanstilsynet vil videreføre samarbeidet fra TIBER-NO.

Som en del av kravene til foretakenes styring av IKT-risiko stilles det også krav om at foretakene skal ha beredskap (exit-planer) for situasjoner der IKT-tjenesteleverandører ikke kan levere avtalte IKT-tjenester som støtter kritiske eller viktige funksjoner. Foretakene skal som en del av sine exit-planer også ha planer for alternative løsninger. Planene skal gjennomgås regelmessig og testes.

3.2 Samarbeid for økt beredskap

I tillegg til foretakenes egne tiltak er godt samarbeid mellom aktørene, både i det forebyggende arbeidet og i håndteringen av hendelser, nødvendig for å opprettholde god beredskap i næringen.

Samarbeid og informasjonsutveksling innen næringen, slik som samarbeidet gjennom Nordic Financial CERT (NFCERT), bidrar til å øke bevisstheten om cybertrusler og forbedre foretakenes digitale operasjonelle motstandsdyktighet. Samarbeid om etablering av beredskapsløsninger kan i noen tilfeller være hensiktsmessig eller nødvendig, som innenfor fellestjenester i betalingssystemet eller ved bruk av felles IKT-tjenesteleverandører.

Sammen med NFCERT ivaretar Finanstilsynet rollen som sektorvist responsmiljø (SRM)6) for å håndtere IKT-sikkerhetshendelser i finanssektoren. Rammeverket for håndtering av digitale angrep og cyberhendelser7) ble oppdatert i 2025 og skisserer hvordan virksomheter, sektorvise responsmiljøer (SRM) og Nasjonalt cybersikkerhetssenter (NCSC) skal samarbeide for å håndtere hendelser.

For å fremme rask kommunikasjon og koordinering på tvers av land har europeiske myndigheter etablert European Systemic Cyber Incident Coordination Framework (EU-SCICF). Finanstilsynet er utpekt som nasjonalt kontaktpunkt, og Norges Bank deltar som observatør. Ordningen skal også legge til rette for å skape felles forståelse av cyberrisiko, trender og utvikling av trusselbildet og om gjennomføring av øvelser. Det er også etablert en arbeidsgruppe for operasjonell motstandsdyktighet i Norden og Baltikum, Working Group Operational Recilience (WGOR), hvor både Norges Bank og Finanstilsynet deltar.

Beredskapsutvalget for finansiell infrastruktur (BFI)8) skal bidra til god koordinering ved alvorlige trusler eller hendelser i den finansielle infrastrukturen. Sentrale foretak og leverandører i den finansielle infrastrukturen og ulike myndighetsorganer deltar i utvalget, som ledes av Finanstilsynet. Ved alvorlige hendelser i næringen har BFI vist seg å kunne være operativt på få minutters varsel. BFI gjennomfører en årlig beredskapsøvelse som i 2025 var en integrert del av Øvelse Digital 2025.

Systemisk IKT-risiko og finansiell stabilitet

Norges Bank, Finanstilsynet og representanter fra finansnæringen har utviklet et rammeverk for å vurdere systemisk IKT-risiko. Rammeverket ble tatt i bruk i 2025 og utvikles videre i 2026. Den tette sammenkoblingen mellom finansielle foretak, felles infrastruktur og sentrale leverandører innebærer at digitale hendelser kan eskalere raskt. En forstyrrelse i ett system eller hos én aktør kan spre seg videre til andre foretak eller tjenester. Systemisk IKT‑risiko oppstår derfor ikke bare knyttet til enkeltstående hendelser, men også til samtidige hendelser og vedvarende belastninger. For eksempel kan langvarige driftsproblemer, gjentatte sikkerhetshendelser eller langvarig press på kritiske systemer og leverandører svekke tilgjengeligheten til kritiske finansielle tjenester og forsterke de samlede konsekvensene av digitale hendelser.

Arbeid med beredskap i betalingssystemet

Finansdepartementet fastsatte i november 2023 mandatet til en arbeidsgruppe som skulle vurdere beredskapen i hele det digitale betalingssystemet. Arbeidsgruppen besto av representanter fra Finansdepartementet, Norges Bank, Finanstilsynet og næringen og har levert tre delrapporter, den siste i februar 2025. I den siste rapporten foreslo arbeidsgruppen 18 tiltak for å gjøre betalingssystemet mer motstandsdyktig mot alvorlige scenarioer.9) Det ble i rapporten foreslått at noen av tiltakene skulle følges opp av Finansdepartementet, noen av Norges Bank, noen av Finanstilsynet og noen av næringen selv.

To av tiltakene skal styrke beredskapen for scenarioer der for eksempel en bank mister tilgang til sine kjernesystemer og kundedata. Det er behov for ytterligere utredning for å komme fram til en konkret anbefalt løsning, og Finansdepartementet har derfor etablert et prosjekt som skal utrede løsninger for uavhengig bankberedskap,10) med deltakelse fra representanter fra Finansdepartementet, Norges Bank, Finanstilsynet og næringen.

Finanstilsynet har fått ansvar for to av de18 tiltakene. Det ene tiltaket berører behovet for alternative løsninger for å kunne identifisere kunder i en situasjon der BankID er utilgjengelig.

Avhengighet av BankIDBankID benyttes bredt til innlogging, betaling, digital signering, utstedelse og fornyelse av mobilbank, biometri og andre sikkerhetsobjekter samt autorisering av kortbetalinger.

I november 2025 ba Finanstilsynet en rekke banker redegjøre for sin beredskap knyttet til BankID og eventuelle alternativer til BankID som kunden kan benytte for innlogging til nettbank og mobilbank og for autorisering av betalinger i en situasjon der BankID er utilgjengelig.

Gjennomgangen av bankenes svar viser at beredskapen i hovedsak er tilstrekkelig for situasjoner med kortvarige avbrudd der BankID ikke er tilgjengelig, enten hendelsen er hos BankID sentralt eller knyttet til bankens egen infrastruktur. Bortfall av BankID som varer over flere dager, vil få større konsekvenser for tjenester som betalinger, kundeautentisering, signering og kundeetablering. Alternative løsninger er etablert, men de er i stor grad avhengige av BankID for at løsningen skal bli aktivert, og de har begrenset funksjonalitet.

Flere banker mangler også fullgode alternativer til BankID for bedriftskunder. Betalinger som krever to godkjenninger, samt administrasjon av brukere og tilganger i nettbank for bedrift, framstår som særlig utsatt ved bortfall av BankID.

Alle bankene viser til etablerte beredskaps- og kontinuitetsplaner, og det gjennomføres jevnlig øvelser og tester. Testene synes i hovedsak å være rettet mot kortvarige avbrudd og dekker i mindre grad langvarige eller sektoromfattende scenarioer.

Ved kortvarig bortfall kan innlogging og enklere betalinger i stor grad opprettholdes, men med økt manuelt arbeid og belastning på kundeservice. Ved langvarig bortfall vil nye kundeforhold, fornyelse av sikkerhetsobjekter og digital signering i stor grad stoppe opp. Betalingsflyten reduseres, særlig for bedriftskunder, og det foreligger risiko for systemiske effekter og svekket tillit til betalingssystemet.

Finanstilsynets vurdering er at dagens beredskap samlet sett er tilstrekkelig for kortere avbrudd, men at robustheten ved langvarig bortfall av BankID er utilstrekkelig. BankID framstår som et tydelig "single point of failure", forsterket av konsentrasjonsrisiko i felles infrastruktur og leverandørledd. Finanstilsynet vil basert på denne analysen vurdere hvorvidt det er behov for å stille ytterligere krav til bankenes beredskapsløsninger. |

4 Finanstilsynets observasjoner

4.1 Tilsyn med IKT- og betalingstjenester i 2025

Finanstilsynet gjennomførte 17 tilsyn i 2025 der IKT- og betalingstjenester var tema, hos henholdsvis åtte banker, to verdipapirforetak, ett forsikringsforetak, ett fondsforvaltnings-foretak, ett boligkredittforetak, ett e-pengeforetak, to eiendomsmeglerforetak og ett inkassoforetak.

Tilsynsrapportene er publisert på Finanstilsynets nettsted. Finanstilsynet vil særlig trekke fram følgende temaer:

Tilpasning til DORA-regelverket

Implementering av DORA-forordningen var et sentralt tema i 2025. Finanstilsynets tilsynsvirksomhet viser at foretakenes arbeid med å innrette virksomheten etter DORA har gått fra en planleggings- og kartleggingsfase til implementering. Tilsynene viser at foretakene i ulik grad har kommet i gang med arbeidet med å tilpasse styring, rutiner og kontrollmiljø til de nye og mer detaljerte kravene som følger av forordningen. De fleste foretakene har gjennomført gap‑analyser og etablert styringsdokumenter i egne prosjekter, men erfaringer fra tilsyn er at arbeidet i mange tilfeller fortsatt er på et overordnet nivå.

Tilsynene viser at overgangen fra planer til praktisk anvendelse av kravene er et pågående arbeid. Det ble særlig observert utfordringer knyttet til å omsette regelverkskrav til operative prosesser som fungerer på tvers av organisasjonen. Finanstilsynet pekte også på at foretakene i ulik grad har vurdert hvordan DORA-kravene påvirker etablerte roller, rapporteringslinjer og samhandlingen med kritiske tredjepartsleverandører.

Finanstilsynet forventer at foretakene fortsetter arbeidet med å tilpasse egen styringsmodell, risikoprofil og organisering til DORA. Kravene må videre omsettes til prosesser i virksomheten og i samhandlingen med kritiske tredjepartsleverandører.

Beredskap og kontinuitet

Finanstilsynet har observert en modning i foretakenes arbeid med konsekvensanalyser av virksomheten (BIA). Tilsyn i 2025 viste at dette er noe de fleste foretakene har på plass, og at analysene i økende grad holder god kvalitet og gir et bedre grunnlag for å identifisere forretningskritiske tjenester, avhengigheter og akseptable gjenopprettingstider. Finanstilsynet ser samtidig at foretakene i større grad enn tidligere benytter strukturerte og dokumenterte prosesser i arbeidet, og at analysene i økende grad er forankret i virksomhetens faktiske risikobilde og prioriteringer fra forretningssiden.

Finanstilsynet ser et behov for at analysene i større grad brukes som et styrende verktøy for prioriteringer innen beredskap og kontinuitet. Krav og toleransegrenser definert i konsekvensanalysen som ikke er tilstrekkelig operasjonalisert, kan føre til at kontrollhandlinger, tester og øvelser ikke gir nødvendig sikkerhet for at kritiske tjenester kan opprettholdes eller gjenopprettes innenfor fastsatte tidsrammer.

I tilsynsrapporter peker Finanstilsynet på at gjennomføring av beredskaps- og kontinuitetstester ikke alltid er basert på realistiske scenarioer eller dokumenterte krav til gjenoppretting. I flere tilfeller ble det også observert at funn og svakheter som ble identifisert gjennom tester og øvelser, ikke ble fulgt opp systematisk. Beredskaps- og kontinuitetsarbeidet må omfatte både foretakets egne IKT-tjenester og utkontrakterte tjenester, og kritiske og viktige leverandører må involveres i relevante øvelser og tester. Dette er en forutsetning for å kunne vurdere om samlet beredskaps- og gjenopprettingsevne er tilstrekkelig.

Finanstilsynet forventer at foretakene sikrer at krav fastsatt i virksomhetens konsekvensanalyse operasjonaliseres og brukes aktivt til å styre beredskaps- og kontinuitetsarbeidet, inkludert ved testing, øvelser og oppfølging av identifiserte svakheter, for både egne og utkontrakterte IKT-tjenester.

IKT-drift

Endrings- og avvikshåndtering

Under flere tilsyn ble det påpekt mangler i foretakenes prosess for endringshåndtering. Finanstilsynet pekte i flere tilfeller på at svakheter i testing og kontroll av endringer øker risikoen for driftsforstyrrelser og alvorlige hendelser. Mangelfulle eller lite presise rutiner for endringshåndtering kan føre til at endringer gjennomføres uten tilstrekkelig forståelse av risiko eller uten at nødvendige kontroller er etablert.

Finanstilsynet observerte videre at foretak i varierende grad hadde tydelige rammer for hvordan endringer skal kategoriseres og behandles. Uklare kriterier for forhåndsgodkjente endringer kan bidra til at endringer med høyere risiko enn antatt gjennomføres med forenklede prosesser og uten tilstrekkelig testing og kontroll, noe som kan øke risikoen for driftsforstyrrelser.

God endringshåndtering forutsetter helhetlige og dokumenterte prosesser som dekker hele endringsprosessen, fra vurdering og testing til implementering og oppfølging. Finanstilsynet har understreket betydningen av at endringshåndteringen også ses i sammenheng med øvrige deler av IKT-driften, inkludert hendelseshåndtering og leverandøroppfølging, slik at foretaket har et samlet bilde av hvordan endringer påvirker stabilitet og risiko over tid.

Finanstilsynet forventer at foretakene har etablerte og dokumenterte prosesser for endringshåndtering, og at disse etterleves og følges opp gjennom tilstrekkelig testing, kontroll og sammenhengende oppfølging på tvers av IKT‑driften.

IKT-tredjepartsrisiko

Manglende kontroll av leverandørkjeden

Høy grad av utkontraktering av IKT-virksomhet medfører økt avhengighet av leverandører og deres underleverandører og stiller tydelige krav til foretakets styring med og kontroll av IKT-tjenester levert av tjenesteleverandører. Tilsyn i 2025 avdekket mangler i foretakenes leverandøroppfølging. Manglene var blant annet knyttet til at foretakene ikke tar tilstrekkelig ansvar for leveransene fra leverandørene, og til mangelfull kravstilling og etterlevelse av etablerte rutiner. Flere foretak hadde ikke i tilstrekkelig grad sikret at krav til sikkerhet, tilgjengelighet og kontinuitet også var gjort gjeldende for underleverandører, og at kravene var gjenstand for systematisk kontroll.

Finanstilsynet har videre observert at foretak i varierende grad benytter tilgjengelig dokumentasjon, som revisjonserklæringer og leverandørrapportering, som grunnlag for egne vurderinger og kontrollhandlinger. Manglende oppfølging av leverandørenes kontroller kan innebære at vesentlige risikoer ikke blir identifisert eller fulgt opp. Finanstilsynet understreker at foretaket har et selvstendig ansvar for å sikre at den samlede leverandørkjeden etterlever krav fastsatt i regelverk og styrende dokumenter.

Finanstilsynet forventer at foretakene har etablerte rutiner for helhetlig oppfølging av både leverandører og underleverandører ved å stille tydelige krav, gjennomføre egne kontroller og sikre at identifiserte avvik følges opp med egnede tiltak.

Desentralisert oppfølging av IKT-tjenesteleverandører

Ved flere tilsyn i 2025 pekte Finanstilsynet på at krav til leverandøroppfølging ikke i tilstrekkelig grad var nedfelt i foretakenes standarder og rutiner. Manglende formalisering av krav kan føre til utydelige forventninger til leverandører, varierende praksis i oppfølgingen og økt risiko for manglende etterlevelse av regelverket.

Samtidig viste tilsynene at desentralisert oppfølging av IKT-tjenester kan medføre ulik grad av og kvalitet på oppfølgingen av den utkontrakterte virksomheten. Når ansvar for leverandøroppfølging er fordelt på flere enheter eller roller i organisasjonen, øker risikoen for manglende konsistens, ulik kvalitet og svakere samlet oversikt over IKT-tredjepartsrisiko.

Finanstilsynet understreker at det må sikres tilstrekkelig kompetanse og ressurser hos kontraktseier for å ivareta den løpende oppfølgingen av leverandøren. Dette omfatter blant annet evne til å vurdere leverandørens rapportering, følge opp avvik og sikre at avtalte krav etterleves i praksis.

Finanstilsynet forventer at krav til leverandøroppfølging er klart definert og integrert i foretakenes standarder og rutiner, at kontraktseiere har nødvendig kompetanse og ressurser, og at desentralisert oppfølging understøttes av felles rammer og overordnet kontroll for å sikre enhetlig kvalitet i leverandøroppfølgingen.

4.2 Foretakenes vurdering av viktige forhold ved IKT-virksomheten

Foretak og leverandører av IKT-tjenester har i samtaler med Finanstilsynet pekt på flere viktige forhold knyttet til IKT-virksomheten.

Virksomhetsstyring og DORA

DORA‑regelverket har hatt stor innvirkning på virksomheten i foretak og tilknyttede miljøer og stiller tydelige krav til hvordan håndteringen av IKT-risiko skal forankres i virksomhetsstyringen. Arbeidet har krevd omfattende oppdateringer av rutiner, dokumentasjon og kompetanse samt tydeligere roller og ansvar innen styring og kontroll av IKT-virksomheten. Samtidig har foretakenes styringsmodeller blitt mer systematiske, med bedre dokumentasjon og verktøy som styrker ledelsens og styrets beslutningsgrunnlag og revisjonsarbeidet. Det skapes også et press på foretakene som følge av at teknologileverandører kontinuerlig tilbyr nye løsninger, noe som krever modenhet i foretakenes risikovurderinger.

Kompetanse og kompetansestyring

Foretakene opplyser at det er blitt enklere å rekruttere IKT-kompetanse. Tilgangen på sikkerhetskompetanse har blitt bedre som følge av økende interesse for sikkerhetsfaget og at flere har fullført studier på området. Dette er delvis drevet av geopolitiske forhold. Foretakene melder om økt bevissthet rundt betydningen av å ha tilstrekkelig IKT-kompetanse i kontrollfunksjonene for risiko og etterlevelse.

Leverandørstyring

Siden mange foretak i finanssektoren i stor grad benytter de samme IKT-tjenesteleverandørene, reiser det spørsmål om foretakene kan effektivisere oppfølgingen ved å samarbeide. Foretakene deler i liten grad erfaringer etter tilsyn, selv om enkelte banker ser nytten av mer systematisk samarbeid. Oppfølging av underleverandører beskrives som krevende, og det er der mange hendelser oppstår. Foretakenes informasjonsregister over avtaler (RoI) brukes aktivt som grunnlag for styring av tredjeparter.

Geopolitiske forhold

Flere av foretakene mener at bruk av utenlandske IKT‑tjenesteleverandører medfører geopolitiske risikoer for norsk finansnæring. Foretakene vurderer at avhengighet av leverandører som er underlagt andre staters lover, myndighetsinngrep og sikkerhetspolitiske prioriteringer kan svekke nasjonal kontroll over kritiske funksjoner, særlig ved internasjonale konflikter, sanksjoner eller endrede eksport‑ og handelspolitiske rammevilkår. Foretakene framhever at manglende nasjonal kontroll blant annet kan påvirke både tilgjengelighet, databeskyttelse og kontinuitet i finansielle tjenester og øke risikoen for pålegg om datautlevering eller tjenesteavbrudd som ikke er forenlige med norske regulatoriske krav eller samfunnsinteresser. Videre har foretakene økt oppmerksomhet på å redusere disse risikoene ved å vurdere exit-alternativer, for eksempel ved å kontraktsfeste rett til exit, migrering til alternativ leverandør og tilgang til data i standardiserte formater. Det er en forutsetning at foretaket har oversikt over alternative leverandører og tilstrekkelig intern kompetanse. Foretakene viser til at evnen til å avslutte eller flytte tjenester på en kontrollert måte er et sentralt virkemiddel for å bevare operasjonell motstandskraft og handlingsrom i et mer uforutsigbart geopolitisk landskap.

Beredskap og krisehåndtering

Tilsyn avdekker ofte mangel på helhetlige kriseøvelser, siden foretakene har størst oppmerksomhet på "fail-over"‑scenarioer. Øvelser, som simulerte løsepengeangrep, har gitt nyttig lærdom. Foretakene pekte på at store øvelser i 2025 ga mye innsikt, men at de er ressurskrevende og ikke vil gjennomføres årlig.

Hendelser hos globale skyleverandører, blant annet flere driftsforstyrrelser i Microsoft Azure i 2025, understreker behovet for rask tilgang til riktig kompetanse hos leverandør, ettersom lokale team ikke alltid har tilstrekkelig innsikt eller handlingsrom.

Skygge-IT

Skygge‑IT nevnes som et framvoksende problem, spesielt knyttet til databevegelse og bruk av KI‑verktøy utenfor etablerte kontrollmekanismer.

4.3 Oppsummering av foretakenes rapportering av risikoer og sårbarheter

Finanstilsynet har innhentet betalingstjenestetilbyderes og andre foretaks vurderinger av risikoer og sårbarheter for 2025 knyttet til IKT-virksomheten i henhold til forskrift om systemer for betalingstjenester og finanstilsynsloven. For nærmere detaljer, se vedlegg 1.

Områder med høyest risiko

Foretakene ble bedt om å oppgi hvilke forhold de anser som de største risikoene. Som i rapporteringen for 2024 peker de fleste på svindel og cyberangrep. Mange trekker særlig fram risikoen for svindel gjennom sosial manipulering, inkludert ved bruk av KI. Det samme gjelder risiko for løsepengevirus, angrep gjennom leverandørkjeder og angrep utført av statlige aktører.

Risikoen knyttet til styring av IKT-tredjepartsrisiko og utfordringer med å holde oversikt over lange leverandørkjeder synes å få mer oppmerksomhet i foretakenes vurdering for 2025 enn for 2024. Foretakene viser blant annet til konsentrasjonsrisiko hos kritiske leverandører og begrenset innsyn og kontroll i verdikjedene, og til at bytte av kjernebankleverandør eller gjennomføring av større migreringer kan øke den operasjonelle risikoen.

Foretakene framhever regulatorisk etterlevelse som et av de største risikoområdene. Innføringen av DORA og samtidig innføring av andre regelverk, for eksempel krav knyttet til antihvitvasking, oppleves som ressurskrevende. Nye prosesser må etableres og følges opp, noe som kan øke både den administrative og den operasjonelle risikoen.

Styring og kontroll

Et stort flertall av foretakene vurderer fortsatt risikoen forbundet med styring og kontroll på overordnet nivå som lav. Andelen som mener at IKT-systemene gir et godt grunnlag for styring med og kontroll av virksomheten, har gått noe ned, til omtrent tre fjerdedeler, men utviklingen framstår likevel som stabil. Nesten ni av ti foretak vurderer at de etterlever prinsippet om de tre forsvarslinjer innenfor IKT-området, som er en liten oppgang sammenlignet med året før. Omtrent én av tre vurderer imidlertid risikoen for manglende oppfølging og retting av funn gjort ved gjennomganger av IKT-virksomheten som moderat.

Med hensyn til IKT‑sikkerhet vurderer flere enn åtte av ti foretak risikoen som lav når det gjelder dokumenterte mål og sikkerhetsprosedyrer, omtrent likt med året før. En tilsvarende andel oppgir at de benytter anerkjente standarder for IKT‑sikkerhet, og at de har retningslinjer som sikrer at kontrollopplegget for IKT‑sikkerhetsrisiko gjennomgås og kontrolleres regelmessig.

Nesten åtte av ti svarer at de i all hovedsak har innarbeidet prosesser for risikoanalyse, at ansatte kjenner prosessene, og at informasjon som inngår i risikovurderinger, samles inn fortløpende. Det er omtrent på samme nivå som året før.

I underkant av ni av ti foretak rapporterer at IKT‑ledelsen årlig rapporterer resultater fra risikovurderingene til ledelsen. Videre rapporterer åtte av ti at de har god oversikt over virksomhetskritisk IKT‑utstyr og programvare. Et stort flertall vurderer også at prosessene for utvikling av rutiner og kontrollmekanismer er godt etablert, og at IKT-tjenesteavtalene sikrer tilstrekkelige rettigheter til innsyn og revisjon.

Når det gjelder bestillerkompetanse, vurderer et klart flertall at de har solid kompetanse både juridisk, teknisk og faglig, noe som er på nivå med foregående år. Oppfølgingen av leverandører vurderes også som tilfredsstillende av de fleste, men et mindretall rapporterer at risikoen er moderat. Foretakene viser samtidig til at de i noe mindre grad har full oversikt over hvilke kontroller som ligger i de ulike forsvarslinjene, og vel en tredjedel vurderer risikoen som moderat eller høy.

For risikovurdering av betalingstjenestevirksomheten vurderer et betydelig flertall risikoen som moderat. Andelen har gått noe ned sammenlignet med 2024. Syv av ti foretak oppgir at de raskt kan kontakte brukere ved mistanke om feil eller svindel.

Interne misligheter

Tilbakemeldingene viser at foretakene fortsatt er oppmerksomme på risikoen for interne misligheter, men risikoen vurderes som noe lavere i 2025 enn tidligere år. Mens godt over halvparten av foretakene vurderte risikoen som moderat i 2024, vurderte et knapt flertall risikoen som lav i årets rapportering. Logging og varsling framstår fortsatt som et område med noe høyere risiko, der majoriteten rapporterer moderat eller høy risiko. Samtidig viser svarene at sentrale kontrolltiltak, som tjenestedeling («fire øyne‑prinsippet») og overvåking av ansattes egenhandel, er godt innarbeidet, ettersom rundt tre fjerdedeler av foretakene vurderer risikoen som lav.

ID-tyveri

Flere foretak viser til at ID‑tyveri fortsatt er et viktig risikoområde. Årets rapportering gir et mer variert bilde enn tidligere. Flere enn to tredjedeler vurderer risikoen for at en angriper tar over og misbruker en bruker‑ID som lav, og bare et fåtall vurderer risikoen som høy. Når det gjelder risikoen for misbruk av en kunde‑ID, er vurderingene mer delte. Omtrent en tredjedel vurderer risikoen som lav, og en fjerdedel vurderer den som høy. Sistnevnte er en klar nedgang fra året før, da mer enn en tredjedel vurderte risikoen som høy.

Det framgår samtidig at sentrale kontrolltiltak er godt etablert i næringen. Vel tre fjerdedeler krever sterk kundeautentisering ved netthandel, og et stort flertall vurderer risikoen som lav når det gjelder utlevering, bruk og sletting av kunders autentiseringskjennetegn. De fleste foretak rapporterer også at de har etablert kontroller for å forhindre «skimming» og annen kortsvindel.

IKT-støtte for antihvitvasking og terrorfinansiering

IKT‑støtte for antihvitvasking og terrorfinansiering har tidligere vært et område der foretakene vurderte risikoen som betydelig. Utviklingen fortsatte imidlertid i positiv retning også i 2025, og et flertall vurderer nå risikoen som lav eller moderat. Når det gjelder hvorvidt IKT‑systemene gir et samlet bilde av kunden og kundeadferden, vurderer et klart flertall risikoen som moderat, mens andelen som vurderer risikoen som lav, har gått opp fra i underkant av én av tre for 2024 til mer enn fire av ti for 2025.

Foretakene oppgir at de har forbedret presisjonen i flagging av mistenkelige forhold. Vel fire av ti vurderer risikoen som lav og bare et fåtall risikoen som høy. Til sammenligning vurderte en tredjedel av foretakene risikoen som lav for 2024. Samtidig vurderer tre fjerdedeler risikoen for manglende gjenkjenning av mistenkelige mønstre som moderat eller høy, noe som er på omtrent samme nivå som i 2024.

Tilliten til systemene for sanksjonsscreening har fortsatt å styrke seg. Nær halvparten vurderer risikoen som lav for at screeningssystemet ikke treffer presist på listeførte personer og foretak, mot i underkant av fire av ti i 2024. Kun ett foretak vurderer risikoen som høy i 2025.

Drift

Overordnet vurderer over halvparten av foretakene risikoen knyttet til drift som lav. Sammenlignet med foretakenes rapportering for 2024 er det imidlertid flere foretak som har rapportert om høy risiko på en rekke av spørsmålene knyttet til drift.

Området flest foretak har identifisert med en forhøyet risiko, er foretakenes vurdering av risikoen for nedetid. Nærmere tre av fire foretak har svart at de anser risikoen som moderat eller høy. Når det gjelder tiltak for å bøte på den identifiserte risikoen, har flere foretak opplyst at de har gjennomført eller oppdatert eksisterende risikoanalyse og konsekvensanalyse for virksomheten.

Omtrent halvparten av foretakene mener at det er moderat eller høy risiko knyttet til om avtaler med IKT‑tjenesteleverandører gir tilstrekkelig støtte dersom foretaket ønsker å bytte leverandør eller ta i bruk egne systemer. Et par foretak peker på at årsaken er at dagens avtaler ikke regulerer et slikt tilfelle på en tilfredsstillende måte, men at foretakene har pågående prosesser for å gjennomgå avtaler for å minimere risikoen. Flere foretak peker i denne sammenhengen på at de på bakgrunn av DORA har iverksatt prosesser for å oppfylle krav etter regelverket ved avtaleinngåelse og ved gjennomgang av eksisterende avtaler.

Endringshåndtering

Endringshåndtering er et område hvor omtrent halvparten av foretakene anser risikoen som lav. Som for 2024 anser flest foretak risikoen knyttet til kompleksitet i IKT-systemene som høy. Over halvparten av foretakene vurderer risikoen som moderat eller høy. Foretak som vurderer risikoen som høy, trekker blant annet fram at sentrale systemer bygger på eldre eller egenutviklede løsninger, som kan gi utfordringer knyttet til kunnskap og kompetanse. I tillegg peker noen foretak på at det er utfordrende å opprettholde oversikt og kontroll med sammenhenger og systemavhengigheter. Foretak som har vurdert risikoen som høy, har blant annet igangsatt risikoreduserende tiltak ved å tydeliggjøre tjeneste- og systemansvar innad i virksomheten.

Omtrent tre av fire foretak anser risikoen for at nye regulatoriske krav vil kreve endringer i systemene, som moderat eller høy. Dette er tilnærmet det samme nivået som i rapporteringen for 2024. Foretakene som vurderer risikoen som høy, viser til implementering av DORA, som har medført økt rapportering og følgelig et behov for oppdateringer av systemer og rutiner.

Sikkerhet

Flere enn halvparten av foretakene vurderer sikkerhetsrisikoen som lav. Tilnærmet halvparten av foretakene ser moderat risiko i utfordringen med å få tilgang til IKT-sikkerhetskompetanse, inkludert kompetanse til å stille krav til leverandører og følge opp leveransene. Foretakene nevner blant annet etablering av sikkerhetskrav til leverandører, innføring av bedre sikkerhetsrutiner og styrking av den interne sikkerhetskompetansen som risikoreduserende tiltak.

Omtrent to av fem foretak vurderer risikoen som moderat eller høy når det gjelder om de har et godt nok program for å teste foretakets digitale motstandsdyktighet. Dette gjelder særlig kravet om at systemer og applikasjoner som støtter kritiske eller viktige funksjoner, skal testes minst en gang årlig. Tre foretak har svart at de vurderer risikoen som høy, hvorav ett foretak svarer at det ikke har en samlet strategi eller program for testing på tvers av organisasjonen. Det vises også til at testene som gjennomføres, ikke er sentralt koordinert, og at ikke alle tester utføres årlig, men at foretaket har startet et prosjekt for å etablere en helhetlig løsning for testing.

Beskyttelse av data

Flere enn to av tre foretak vurderer risikoen som lav for svekket dataintegritet i egne systemer. Videre rapporterer omtrent fire av fem foretak at risikoen knyttet til databeskyttelse er lav.

I likhet med i rapporteringen for 2024 er logging av tilgang til data og systemer det området hvor flest foretak rapporterer en moderat eller høy risiko. Manglende kontroll på området kan føre til at uautorisert tilgang, eller forsøk på uautorisert tilgang, til data eller systemer ikke blir fulgt opp. Ett foretak rapporterer om høy risiko på bakgrunn av manglende automatisk varsling ved uautorisert tilgang. Foretaket opplyser imidlertid at forholdet vil ivaretas gjennom leverandører.

Nærmere to av fem foretak rapporterer om moderat eller høy risiko knyttet til beskyttelse av logger og kan følgelig synes å ha utfordringer med å sikre at logger ikke kan endres eller slettes, samt at tidsstempler er korrekte og/eller synkroniserte. Som tiltak for å redusere risikoen nevnes blant annet tydeligere retningslinjer for loggbeskyttelse og etablering av en prosess for operasjonalisering av disse.

Ett av fire foretak vurderer at det er moderat eller høy risiko knyttet til tilstrekkelig konfigurering av sikkerhetssoner i nettverket basert på en gradering av data og systemer. Dette tyder på at en betydelig andel foretak ser svakheter i hvordan nettverket deres er segmentert og sikret. Ett av foretakene som rapporterer høy risiko, forklarer at det fortsatt er en liten restrisiko for at uvedkommende kan bevege seg mellom ulike segmenter i nettverket. Som risikoreduserende tiltak strammer foretaket blant annet inn på brukertilganger.

5 Svindel

Betalingstjenestetilbydere, det vil si banker, kredittinstitusjoner, e-penge- og betalingsforetak samt filialer av slike foretak med hovedsete i annen EØS-stat, rapporterer hvert halvår svindelstatistikk til Finanstilsynet. Resultatene og utviklingen presenteres i egne rapporter på Finanstilsynets nettsted.11) I det følgende omtales hovedfunnene fra 2025.

5.1 Svindel i 2025

Etter flere år med kraftig økning var det i 2025 en markant nedgang i det samlede svindelbeløpet12) sammenlignet med året før. Innrapporterte tall viser at samlet svindel utgjorde 962 millioner kroner i 2025, en nedgang på om lag 22 prosent, se tabell 5.1. Nedgangen var særlig tydelig i første halvår, mens svindelnivået økte markant igjen i andre halvår, hovedsakelig knyttet til kontooverføringer. Utviklingen i foretakene er ulik, der noen foretak rapporterer en betydelig nedgang i svindlet beløp, mens andre rapporter en økning. Foretakene oppgir også målrettede angrep fra svindlere samt iverksettelse av forebyggende tiltak som forklaring på variasjonen.

Nedgangen i svindel for 2025 sett under ett gjaldt både svindel med betalingskort og svindel ved kontooverføringer. Svindel med betalingskort var på 340 millioner kroner i 2025, en nedgang på omtrent 22 prosent. Svindel ved kontooverføringer var på 622 millioner kroner, som tilsvarer en nedgang på omtrent 21 prosent sammenlignet med 2024.

Prosentvis var utviklingen dermed relativt lik på tvers av svindeltypene, til forskjell fra 2024, da økningen var drevet særlig av svindel med betalingskort. Målt som andel av samlet transaksjonsverdi utgjorde svindlet beløp 0,0018 prosent i 2025, ned fra 0,0020 prosent året før.

Tabell 5.1 Samlet svindlet beløp. Beløp i millioner kroner.

|

Periode |

Svindeltransaksjonsverdi for kontooverføringer (nettbank m.m.) |

Svindeltransaksjonsverdi med betalingskort rapportert av kortutsteder |

Samlede svindeltransaksjoner |

Svindeltransaksjoner som andel av samlet transaksjonsverdi |

|---|---|---|---|---|

|

2025 |

622 |

340 |

962 |

0,0018 % |

|

2024 |

790 |

437 |

1227 |

0,0020 % |

|

2023 |

648 |

281 |

929 |

0,0014 % |

|

2022 |

395 |

219 |

614 |

0,0013 % |

Kilde: Finanstilsynet

5.2 Tiltak for å avdekke og avverge svindel

Aktørene i markedet jobber kontinuerlig med tiltak for å avdekke og avverge svindel og stanser en betydelig andel av svindelforsøkene. I 2024 ble det forhindret svindel knyttet til kontooverføringer og kortbetalinger for til sammen 2 964 millioner kroner. I 2025 økte dette til 3 537 millioner kroner, hovedsakelig som følge av flere avvergede svindelforsøk knyttet til kortbetalinger.

I tillegg til å stanse initierte svindeltransaksjoner avverger foretakene også svindelaktivitet før transaksjoner blir initiert. I tillegg har ekom-leverandørene iverksatt tiltak der svindelaktivitet via sms og telefonoppringing blir stoppet. Slik forebygging inngår ikke i de rapporterte tallene, og det samlede omfanget av svindel som er forhindret, er derfor høyere enn det som framgår av statistikken.

5.3 Sosial manipulering

Sosial manipulering, der svindleren manipulerer kontoeier til å gjennomføre en kortbetaling eller kontooverføring, er fortsatt den vanligste svindelformen. Tallene rapportert til Finanstilsynet viser at samlet svindel gikk ned fra 667 millioner kroner i 2024 til 514 millioner kroner i 2025, se figur 6.2.

For betalingskortsvindel falt svindelbeløpene fra 94 millioner kroner i 2024 til 64 millioner kroner i 2025, mens svindel ved kontooverføringer ble redusert fra 573 millioner kroner til 449 millioner kroner i samme periode.

Tabell 5.2 Svindelbeløp som følge av sosial manipulering. Beløp i millioner kroner.

|

Sosial manipulering, betalingstype |

2022 |

2023 |

2024 |

2025 |

|---|---|---|---|---|

|

Betalingskort |

22 |

26 |

94 |

64 |

|

Kontooverføringer |

269 |

442 |

573 |

449 |

|

Totalt |

290 |

468 |

667 |

514 |

Kilde: Finanstilsynet

I de fleste tilfellene er slik svindel basert på at den kriminelle manipulerer offeret til å gjennomføre handlinger de normalt ikke ville gjort, ofte ved å framstå som enten autoritativ eller tillitvekkende. Målet er å få offeret til å gi fra seg informasjon, godkjenne transaksjoner eller på annen måte gi svindleren tilgang eller kontroll.

Svindelaktører tar i økende grad i bruk kunstig intelligens (KI) for å effektivisere og tilpasse angrepene. KI-baserte verktøy kan automatisere deler av angrep, tilpasse innhold til ulike mottakere og raskt endre framgangsmåte dersom et angrep blir oppdaget eller stoppet. Falske e-poster, meldinger eller telefonsamtaler kan framstå troverdige og være vanskelige å avsløre. KI-utviklingen innebærer også at aktører med begrenset teknisk kompetanse kan gjennomføre mer avanserte angrep enn før.

Phishing framstår fortsatt som den mest utbredte svindelmetoden i 2025. Telefonsvindel (vishing) utgjør også en sentral trussel. Angrepene bygger i stor grad på sosial manipulering, der svindlere utgir seg for å være legitime aktører for å få tilgang til BankID‑informasjon eller for å få gjennomført betalinger. Phishing er særlig utbredt i digitale kanaler, der svindlere benytter falske betalingslenker, QR-koder og registrering i digitale lommebøker. Metodene videreutvikles kontinuerlig for å øke treffsikkerheten og redusere risikoen for å bli avdekket.

Bruken av såkalte muldyr er fortsatt et viktig virkemiddel for å gjennomføre svindeltransaksjoner. Et muldyr er en person som lar sin konto eller identitet brukes til å motta og videresende midler fra straffbare handlinger, noe som bidrar til å skjule svindlernes spor. Det registreres økt misbruk av kontoer tilhørende mindreårige til dette formålet, og nyetablerte kundeforhold tas i bruk som muldyr nærmest umiddelbart etter opprettelse. I tillegg reaktiveres tidligere inaktive kontoer for å legge til rette for gjennomføringen av svindeltransaksjoner.

5.4 Tiltak mot økonomisk kriminalitet

I 2025 opprettet politiet en digital løsning for anmeldelse av svindel.13) Løsningen senker terskelen for å anmelde svindel og bidrar til et mer helhetlig og presist datagrunnlag i arbeidet mot økonomisk kriminalitet. Svindel er en betydelig samfunnsutfordring, og omfattende mørketall har tidligere gjort det vanskelig å vurdere omfang og utvikling. Den digitale løsningen bidrar til flere anmeldelser og et bedre situasjonsbilde, samt legger til rette for å koble anmeldelser på tvers av politidistrikter, noe som styrker arbeidet med å identifisere mønstre, sammenhenger og bakmenn.

Gjennom 2025 utforsket flere prosjekter muligheter for datadeling i Datatilsynets og Finanstilsynets regulatoriske sandkasser. Formålet var å styrke arbeidet mot økonomisk kriminalitet ved å utforske mulighetene for datadeling som ligger i dagens regelverk, samt vurdere eventuelle behov for regelverksutvikling. Sandkasseprosjektene har avklart mulighetsrommet for deling av informasjon mellom foretak i gjeldende regelverk og har i noen tilfeller vist at eksisterende regelverk kan begrense effektiv informasjonsdeling.

Finanstilsynets har på oppdrag fra Finansdepartementet foreslått endringer i finansforetakslovens og -forskriftens regler om taushetsplikt og informasjonsdeling.14) I Finanstilsynets høringsnotat foreslås det å forenkle og utvide adgangen til informasjonsdeling gjennom endringer i finansforetaksloven og ny forskriftsregulering. Blant annet foreslås det en ny generell hjemmel som gir foretakene adgang til å dele taushetsbelagte opplysninger når det er nødvendig for å forebygge eller avdekke økonomisk kriminalitet og annen alvorlig kriminalitet. Høringsnotatet bygger blant annet på erfaringene fra sandkasseprosjektene og er til behandling i Stortinget.15)

EU har innført nye krav for straksbetalinger i euro,16) som skal øke både hastighet og sikkerhet i betalingssystemene. Et sentralt tiltak er innføringen av mottakerverifisering, der navn og IBAN må samsvare før betalingen kan gjennomføres. Tiltaket skal redusere risikoen for både feilbetalinger og svindel og bygger på erfaringer fra eksisterende ordninger i Europa som allerede har gitt gode resultater, slik som det norske KAR-registeret.17) Fra 2027 vil kravene også gjelde for betalinger utenfor euroområdet.

Økonomisk kriminalitet er i økende grad preget av profesjonelle og organiserte aktører som utnytter digitale løsninger og opererer på tvers av sektorer og systemer. Dette utfordrer både offentlige myndigheter og private aktører, som hver for seg ofte bare har delvis innsikt i trusselbildet. Et styrket samarbeid mellom offentlig og privat sektor framheves derfor som en sentral forutsetning for mer effektiv forebygging og avverging av økonomisk kriminalitet.

En arbeidsgruppe ledet av Økokrim har vurdert dagens ordninger for offentlig‑privat samarbeid og peker på at eksisterende samarbeidsformer gir nytte, men ikke fullt ut møter behovet i et mer komplekst og hurtig skiftende trusselbilde. Arbeidsgruppen viser særlig til at manglende og fragmentert informasjonsdeling, rettslige rammer og kapasitetsbegrensninger kan redusere muligheten for tidlig identifisering av kriminelle mønstre og aktører.

Som en videreutvikling av dagens samarbeid foreslås etablering av Samvirkeenheten18) som et pilotprosjekt ledet av Økokrim. Enheten skal samle og analysere relevant informasjon og legge til rette for mer strukturert deling mellom relevante offentlige og private aktører, med mål om tidligere forebygging og mer målrettede tiltak mot økonomisk kriminalitet.

6 Hendelser

Alvorlig svikt i IKT-systemer kan medføre store konsekvenser for finansiell infrastruktur, tilgjengelighet til kritiske tjenester og tilliten til finanssektoren.

DORA-forordningen med tilhørende nivå 2-regelverk trådte i kraft i Norge 1. juli 2025 og stiller krav til klassifisering og rapportering av operasjonelle hendelser og sikkerhetshendelser. De nye reglene inneholder terskelverdier for når en hendelse skal rapporteres.

Hendelsesrapporteringen skal bidra til at Finanstilsynet får en rask situasjonsforståelse, blant annet av omfang og alvorlighetsgrad. Videre skal rapporteringen bidra til å sikre et korrekt og rettidig bilde av risikonivået i finanssektoren og til å avdekke mønstre og sammenhenger som det kan være vanskelig å oppdage for det enkelte foretak.

Foretakenes, inkludert leverandørenes, håndtering av hendelser er avgjørende for å sikre rask gjenoppretting, relevante tiltak overfor berørte kunder og relevante preventive tiltak.

6.1 Hendelser i 2025

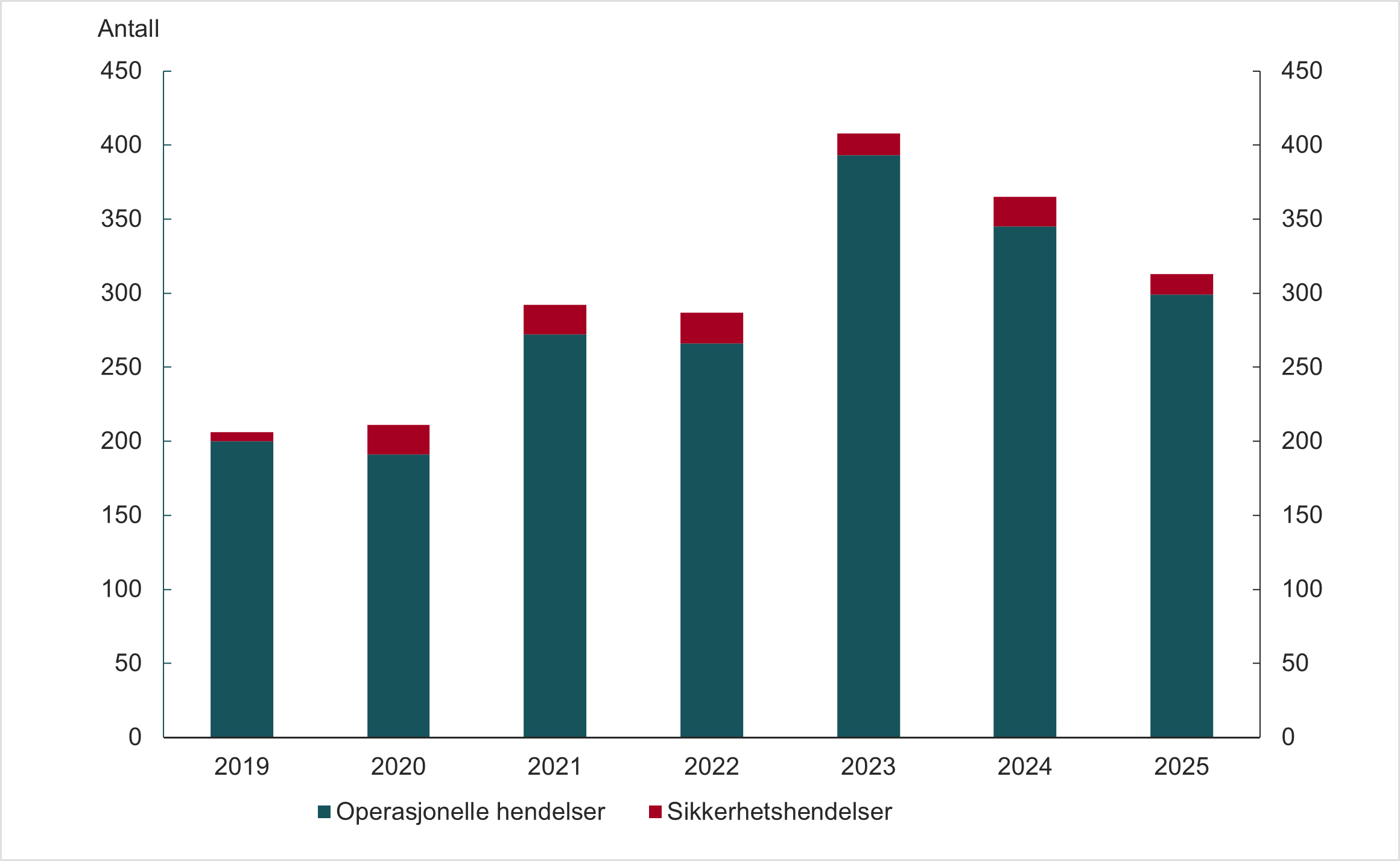

Det ble rapportert 313 IKT-hendelser i 2025, hvorav 14 sikkerhetshendelser19) og 299 operasjonelle hendelser. Figur 6.1 viser en mindre nedgang i rapporterte hendelser sammenlignet med året før. Av disse ble 198 rapportert før DORA trådte i kraft og 115 etter ikrafttredelsen. Nedgangen i andre halvår antas blant annet å ha sammenheng med at enkelte hendelser som foretakene tidligere ville rapportert, ikke lenger er rapporteringspliktige i henhold til terskelverdiene i DORA.

91 av hendelsene rapportert etter 1. juli gjaldt norske finansielle foretak som rapporterte til Finanstilsynet. De resterende 24 var fra filialer av utenlandske foretak, der rapporten ble videresendt fra hjemlandsmyndighetene, via de europeiske finanstilsynsmyndighetene, til Finanstilsynet.

Få hendelser rammet driftsstabiliteten, spesielt i andre halvår. Samtidig ble det rapportert flere hendelser som påvirket integriteten i dataene, for eksempel feil saldo som følge av dupliserte transaksjoner. Selv om feilene ble korrigert raskt i de fleste tilfellene, ser Finanstilsynet særlig alvorlig på hendelser som påvirker dataintegritet.

Mange av de rapporterte hendelsene skyldes mangelfull endringshåndtering der endringene enten inneholder feil, ikke er tilstrekkelig testet eller får uforutsette effekter når de settes i produksjon.

Fig. 6.1 Antall rapporterte IKT-hendelser

Kilde: Finanstilsynet

For nærmere informasjon om tallgrunnlaget, se vedlegg 2.

DORA åpner for at tredjepartsleverandører, på visse vilkår, kan rapportere om alvorlige hendelser på vegne av flere foretak. Alle de samarbeidende gruppene/alliansene ga tilbakemelding om at de ønsket muligheten til å rapportere samlet (aggregert). Finanstilsynet ser imidlertid at banker i allianser/grupper i større grad enn tidligere har rapportert hendelser hos felles leverandør separat etter at DORA trådte i kraft, selv om hendelsen hadde tilsvarende konsekvenser for bankene i gruppen/alliansen. Dette har økt antallet mottatte rapporter uten at antallet "grunn-hendelser" har økt.

6.2 Sikkerhetshendelser

Antallet rapporterte sikkerhetshendelser ble redusert fra 20 i 2024 til 14 i 2025.

Flere foretak rapporterte om hendelser der en ekstern IKT‑leverandør var kompromittert, og hvor lekkede data fra angrepene ble publisert på det mørke nettet (dark web). Kundedata eller sensitiv kundeinformasjon ble ikke lekket. Lekkasjene omfattet imidlertid interne dokumenter som avtaler, kontaktinformasjon til ansatte og interne policyer, rutiner og retningslinjer. Selv om kundedata ikke ble direkte kompromittert i disse leverandørangrepene, medførte hendelsene svært mye arbeid med å kartlegge konsekvensene og iverksette tiltak for å styrke forsvaret i foretakene.

Fem av sikkerhetshendelsene var tjenestenektangrep (DDoS) rapportert fra ulike foretak på ulike tidspunkt.

Et verdipapirforetak rapporterte at det var publisert en falsk nettside i foretakets navn.

6.3 Hendelser i systemer for å avdekke hvitvasking og terrorfinansiering

Det ble rapportert 20 hendelser om avvik i foretakenes elektroniske løsninger for transaksjonsovervåking for å avdekke hvitvasking og terrorfinansiering. De fleste av disse hendelsene ble rapportert fra flere foretak på grunn av samme feil hos felles leverandør, slik at antallet uavhengige hendelser var betydelig lavere. Det ble rapportert om manglende transaksjonsovervåking av en andel av transaksjonene som følge av produkt- eller systemendringer og om feil i sanksjonsscreeningen som følge av systemendringer. Hendelsene i 2025 berørte et begrenset antall transaksjoner i avgrensede tidsperioder. Det ble også rapport én hendelse knyttet til utviklingen av nytt antihvitvaskingssystem, der det ble avdekket at leverandøren benyttet underleverandører fra land foretaket ikke har godkjent.

6.4 Hendelser hos globale skyleverandører

Hendelser hos globale skyleverandører har blitt en mer framtredende del av hendelsesbildet for norske finansielle foretak. Det var flere hendelser knyttet til Microsoft Azure i 2025. En nettverksendring i Microsoft Azure-miljøet medførte redusert tilgjengelighet til blant annet betalingstjenester for flere norske banker. Videre oppstod det problemer etter en endring i Microsofts tjeneste "Azure Front Door", med konsekvenser for deler av BankID-tjenesten og for tilgangen til flere bankers nettsider. En OT20)-hendelse i Microsoft Azure West medførte problemer med kjølesystemet i et datasenter og påvirket tilgjengeligheten til en del norske betalingstjenester. Slike hendelser har berørt banker, forsikringsselskaper og verdipapirforetak samtidig og illustrerer hvordan hendelser hos en leverandør kan få store konsekvenser på tvers av finanssektoren.

6.5 Hendelser etter foretakstype

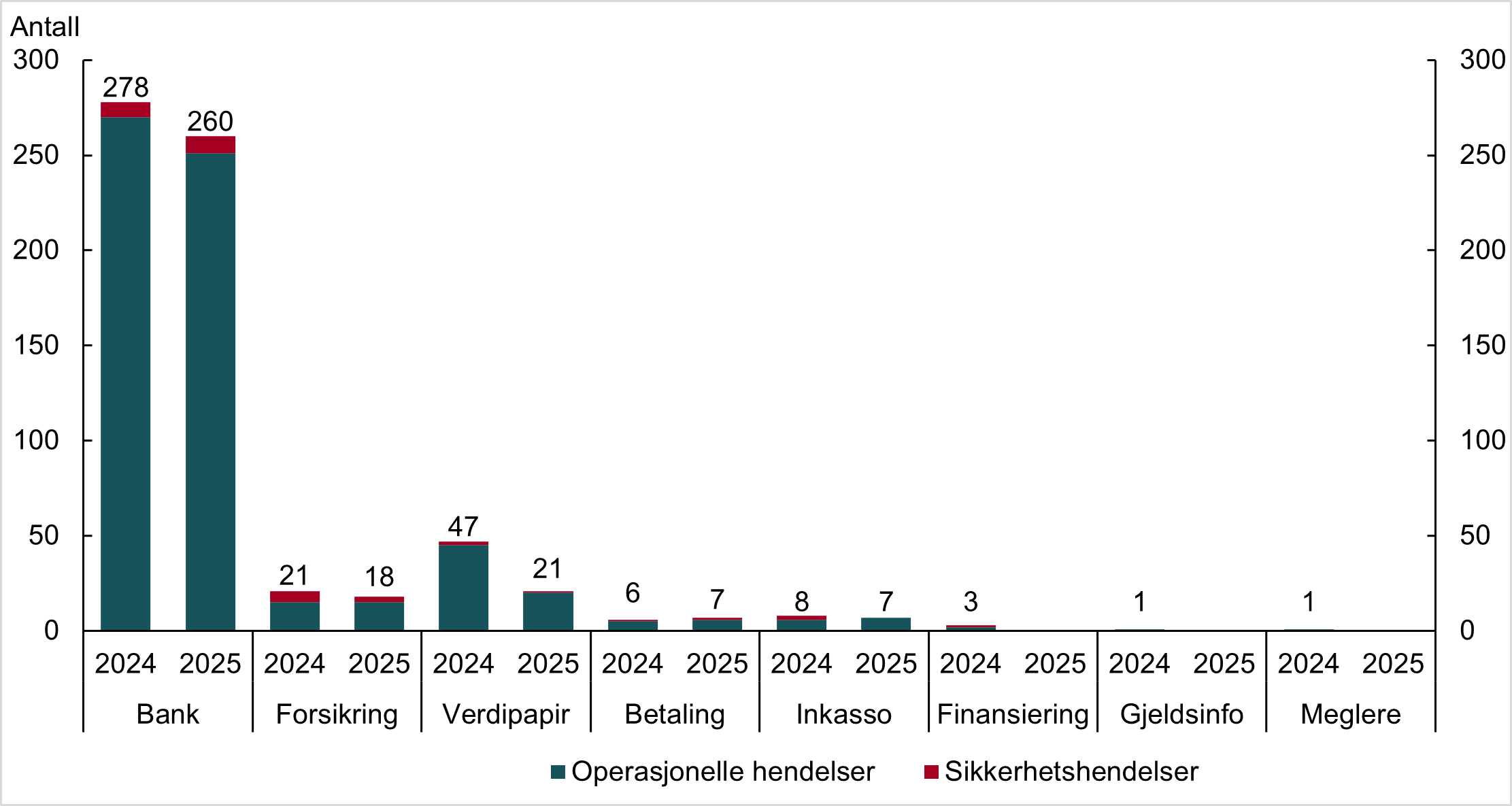

Figur 6.2 gir en oversikt over antall hendelser etter foretakstype, fordelt på operasjonelle hendelser og sikkerhetshendelser. Hendelsene er nærmere omtalt nedenfor.

Figur 6.2 Rapporterte hendelser i 2025 sammenlignet med 2024 fordelt på type foretak

Kilde: Finanstilsynet

Banker

260 av hendelsene i 2025 ble rapportert fra banker. Relativt få operasjonelle hendelser påvirket tilgjengeligheten til betalingstjenestene, og særlig i andre halvår var driftsstabiliteten høy. Nedgangen i andre halvår skyldes delvis terskelverdiene for rapportering av hendelser i DORA, men reflekterer også en periode med generelt god driftsstabilitet.

Bankene rapporterte derimot om flere hendelser som påvirket dataintegritet, blant annet feil saldo som følge av dupliserte transaksjoner. Hendelsene som inntraff, rammet ulike banker og hadde varierende omfang. Enkelte av hendelsene berørte mer enn en halv million transaksjoner. En fellesnevner for disse hendelsene var at avbrudd i automatiske kjøringer ble kompensert med manuelt iverksatte kjøringer uten at innebygde duplikatkontroller i de automatiske kjørerutinene ble tilstrekkelig hensyntatt.

Det ble også rapportert om operasjonelle hendelser som følge av bankenes migreringsprosjekter til nye plattformer hos nye leverandører og som følge av tekniske fusjoner mellom banker. Videre førte hendelser hos globale skyleverandører i flere tilfeller til redusert tilgang til banktjenester. En alvorlig hendelse hos en sentral betalingsinfrastrukturleverandør påvirket tjenester knyttet til betalingskort, men hendelsen fikk begrenset påvirkning på norske kunder da BankAxept ikke var berørt.

Rapporterte sikkerhetshendelser fra bankene var knyttet til DDoS-angrep og et hackerangrep på en IKT-leverandør.

Betalingsforetak

Det ble rapportert syv hendelser fra betalingsforetak, hvorav en sikkerhetshendelse knyttet til et DDoS-angrep mot en underleverandør som påvirket transaksjoner med betalingskort.

Finansieringsforetak

Det ble ikke rapportert noen hendelser fra finansieringsforetak.

Verdipapirområdet

Det ble rapportert betydelig færre hendelser fra verdipapirområdet i 2025 enn i 2024, med 21 rapporterte hendelser mot 47 året før. Nedgangen skyldes blant annet færre rapporter fra Verdipapirsentralen ASA (Euronext Securities Oslo), som rapporterte kun én hendelse i 2025. Hendelsen var en alvorlig driftshendelse som medførte at det tredje verdipapiroppgjøret ble utsatt fra fredag til mandag morgen. Den ble alvorlig fordi den sekundære driftsløsningen ikke fungerte som forutsatt da den primære ble satt ut av spill.

De regulerte markedsplassene rapporterte tre hendelser knyttet til henholdsvis feil i åpningstiden, tilkoblingsproblemer som medførte kø av handler, og problemer med rapportering.

Øvrige rapporter om operasjonelle hendelser var dominert av problemer med tilgang til netthandel med finansielle instrumenter, kortere driftsavbrudd knyttet til tjenester på markedsplassene og i KAR-registeret21) samt manglende opptak av telefonsamtaler. Ett verdipapirforetak rapporterte at det omfattende strømutfallet i Spania (og Portugal) i april 2025 hadde medført problemer med aksjehandelen.

Det ble rapportert én sikkerhetshendelse på verdipapirområdet, der et foretak rapporterte om en falsk nettside i foretakets navn.

Forsikringsforetak

18 hendelser ble rapportert fra forsikringsforetakene. Av disse gjaldt tre sikkerhetshendelser, hvorav ett DDoS-angrep og to angrep knyttet til kompromittering av en IKT-leverandør som medførte datalekkasjer publisert på det mørke nettet. Operasjonelle hendelser omfattet manglende tilgang til telefon- og nettbaserte kundetjenester, inkludert problemer med BankID, samt dupliserte og feilaktige utbetalinger. To forsikringsforetak rapporterte om problemer med BankID etter en hendelse hos en global skyleverandør.

Videre ble det rapportert om både mulige og faktiske konfidensialitetsbrudd, der sårbarheter førte til at kunder kunne få tilgang til andre kunders opplysninger. I alle tilfellene var kun en begrenset mengde data eksponert.

Inkassoforetak

Fra inkassoforetakene ble det rapportert om syv operasjonelle hendelser som oppsto etter system- eller parameterendringer, og som medførte avvik i saksbehandlingsløpet. Avvikene gjaldt feil i betalingsfrister og fakturerte beløp samt brudd på konfidensialitet som innebar at kunder kunne få innsyn i andre kunders opplysninger.

6.6 Analyse av hendelsene som mål på tilgjengelighet

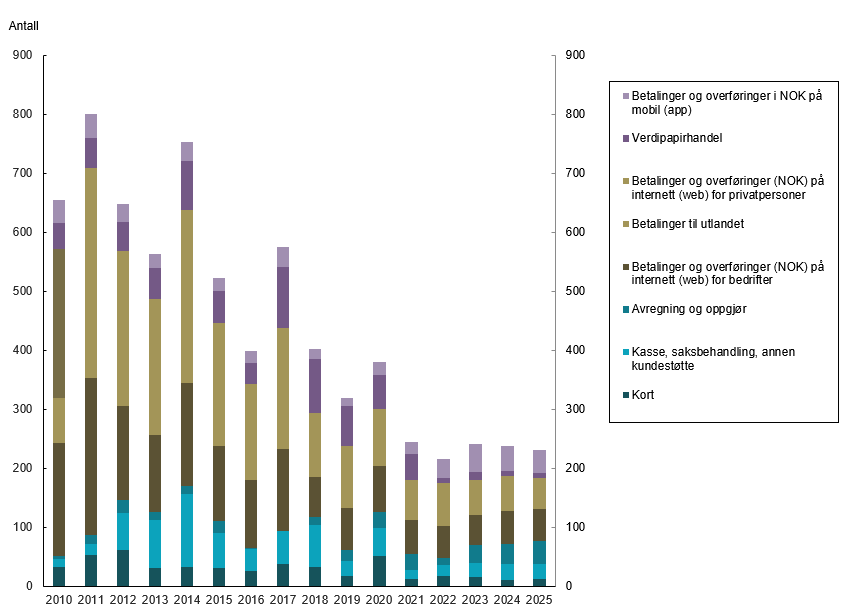

De rapporterte hendelsene hadde ulik alvorlighetsgrad. For hendelser som medførte redusert tilgjengelighet til betalingstjenester og kunderettede tjenester, har Finanstilsynet vurdert og vektet alvorligheten ut fra flere forhold. Det er blant annet lagt vekt på tidspunktet for hendelsen, avbruddets lengde, antall foretak og kunder som ble berørt og om det eksisterer alternative tjenester som dekker kundens behov. I vurderingen av alternative tjenester vurderes det for eksempel om kunden kan benytte nettbaserte tjenester dersom app-tjenester på mobiltelefon ikke fungerer. Videre er det forsøkt å hensynta at alternativene ikke nødvendigvis har samme tjenesteomfang, som at mobile betalingsløsninger ofte ikke tilbyr alle tjenestene som de nettbaserte løsningene. Samlet gir vurderingene en indeks som framkommer på den vertikale aksen i figur 6.3. Indeksen er framstilt som en tidsserie, slik at utviklingen kan følges over tid.

Analysen viser at tilgjengeligheten til betalingstjenester og kunderettede løsninger i 2025 var omtrent på samme nivå som året før og har vært omtrent på samme nivå siden 2021. Tilgjengeligheten til tjenestene vurderes samlet sett som tilfredsstillende for 2025.

Figur 6.3 Hendelser med redusert tilgjengelighet for brukere. Vektet etter vurdert konsekvens*

Kilde: Finanstilsynet

* Skalaen på den vertikale aksen er en indeks som er basert på vektingen av hver enkelt hendelse. Lavere indeksverdi angir lavere forekomst av driftsavbrudd med konsekvenser for brukerne. For nærmere informasjon om tallgrunnlaget, se vedlegg 2.

Finanstilsynets overordnede observasjon

Finanstilsynets overordnede observasjon er at nettbank/mobilbank og betaling er områdene som er mest utsatt for hendelser. Videre har hendelser som rammer avregning/oppgjør eller systemer for å avdekke hvitvasking og terrorfinansiering, lavere frekvens, men høyere alvorlighet. Hendelser følger i stor grad verdikjeder og ikke enkeltområder. Dette medfører at en teknisk feil ofte rammer flere forretningsområder samtidig.

7 Risiko knyttet til sårbarheter i foretakenes IKT-virksomhet

Figur 7.1 oppsummerer Finanstilsynets vurdering av de mest sentrale sårbarhetene i finanssektoren. De ulike sårbarhetene er klassifisert etter sannsynligheten for at en alvorlig negativ hendelse oppstår og den tilhørende konsekvensen etter alvorlighetsgrad for det enkelte foretak. Observasjoner og vurderinger som ligger til grunn for klassifiseringen, framgår av tabell 7.1.

Finanstilsynet vurderer i årets rapport at sårbarheter knyttet til foretakenes, eller deres leverandørers, forsvarsverk mot digitale angrep og svindel (i tidligere år omtalt som digital kriminalitet) fortsatt utgjør en av de mest sentrale risikoene ved foretakenes bruk av IKT. Som følge av at foretakenes forsvarsverk mot digitale angrep og svindel synes forbedret, vurderes risikoen som noe redusert sammenlignet med året før. Utviklingen kan ses i sammenheng med økt oppmerksomhet rundt sikkerhetstiltak, bedre hendelseshåndtering og mer målrettet innsats mot kjente angrepsformer og svindel. Samtidig tilsier det digitale trusselbildet at sårbarheter fortsatt vil kunne bli utnyttet av aktører med ondsinnede hensikter, og konsekvensene av alvorlige hendelser kan fortsatt være betydelige.

Sårbarheter knyttet til styringsmodell og internkontroll og leverandørstyring vurderes også som sentrale risikoområder, med en samlet risiko som anses som middels. For disse områdene viser årets vurdering en reduksjon i risikonivået. Dette kan blant annet knyttes til mer systematisk oppfølging av leverandører, tydeligere kravstilling og bedre forankring av styrings- og kontrollmekanismer. Samtidig viser tilsynserfaringer at manglende kompetanse, særlig i kontrollfunksjonene, fortsatt kan bidra til at vesentlige svakheter i leverandørers internkontroll ikke avdekkes eller følges opp tilstrekkelig.

Det er gjennom tilsyn avdekket at testscenarioene foretakene har lagt til grunn for beredskapstestingen, er mangelfulle i forhold til kravene som følger av DORA-regelverket, noe som medfører at tester og øvelser ikke gir tilstrekkelig sikkerhet for at kritiske tjenester kan opprettholdes eller gjenopprettes innenfor foretakets fastsatte tidsrammer. På denne bakgrunn vurderes risikoen knyttet til foretakenes beredskap og krisehåndtering som noe høyere enn i fjor.

Den internasjonale sikkerhetspolitiske situasjonen, blant annet endringer i globale rammebetingelser og økt usikkerhet knyttet til enkelte leverandørmarkeder, gjør at leverandørrisikoen vurderes som høy. Utviklingen forsterker behovet for gode vurderinger av konsentrasjonsrisiko og avhengighet til enkeltleverandører samt evne til å håndtere endrede forutsetninger over tid.

For endringsstyring vurderes risikoen til å være om lag som i 2024 og fortsatt på et middels nivå. Dette henger sammen med at mange hendelser har vært knyttet til mangelfull håndtering av endringer i IKT‑miljøene, samt at tilsyn har avdekket mangler i planlegging, testing og oppfølging av endringer. Risikoen knyttet til IKT‑drift vurderes som omtrent uendret og fortsatt på et middels nivå.

For kompetanse og kompetansestyring vurderes risikoen som noe økt, selv om tilgang til kompetanse innen sikkerhetsområdet i Norge har blitt bedre. Økningen skyldes i hovedsak foretakenes avhengighet av kompetanse fra utenlandske IKT-tjenesteleverandører.

Årets vurdering viser at flere områder har hatt en positiv utvikling i risiko, samtidig som arbeidet med beredskap og krisehåndtering, kompetanse og kompetansestyring og leverandørrisiko bidrar til at den samlede IKT‑risikoen vurderes til å være på om lag samme nivå som foregående år.

Figur 7.1 Finanstilsynets vurdering av sårbarheter og risiko

Kilde: Finanstilsynet

Tabell 7.1 Sårbarheter som kan utgjøre en risiko for uønskede hendelser

|

Område

|

Sårbarheter som kan utgjøre en risiko for uønskede hendelser (Grad av risiko, sannsynlighet og konsekvens framgår av figur 7.1) |

Trend |

|---|---|---|

|

Styringsmodell og internkontroll

|

Manglende oversikt over hvilke kontroller som inngår i foretaks internkontroll, og hvordan kontrollene skal utføres, overvåkes og revideres, kan føre til at forhold som utgjør en operasjonell risiko, ikke avdekkes, og at risikoreduserende tiltak ikke iverksettes i tråd med foretakets risikotoleranse. |

Synkende |

|

Kompetanse og kompetansestyring |

Knapphet på ressurser i Norge innen drift, arkitektur, sikkerhet og ny teknologi, samt mangelfull kompetansestyring, kan føre til at foretak ikke får dekket dagens og framtidens kompetansebehov. Problemer og feil som oppstår, kan være utfordrende å løse. Avhengigheten til utlandet kan øke. |

Stigende |

|

Leverandørstyring

|